0x01 漏洞概述

Desdev DedeCMS(织梦内容管理系统)是中国卓卓网络(Desdev)科技有限公司的一套开源的集内容发布、编辑、管理检索等于一体的PHP网站内容管理系统(CMS)。

Desdev DedeCMS 5.7 SP2版本中的uploads/include/dialog/select_images_post.php文件存在文件上传漏洞,远程攻击者可利用该漏洞上传并执行任意PHP代码。

0x02 复现步骤

首先,进入会员中心,必须是管理员的权限,因为后面上传文件有权限限制。进入会员中心后进入内容中心模块,然后发布一个文章。点击下面的编辑器的上传图片按钮。

文章发布地址:/member/content_list.php?channelid=1

点击上传,选择准备好的一句话图片木马文件

点击上传,选择准备好的一句话图片木马文件

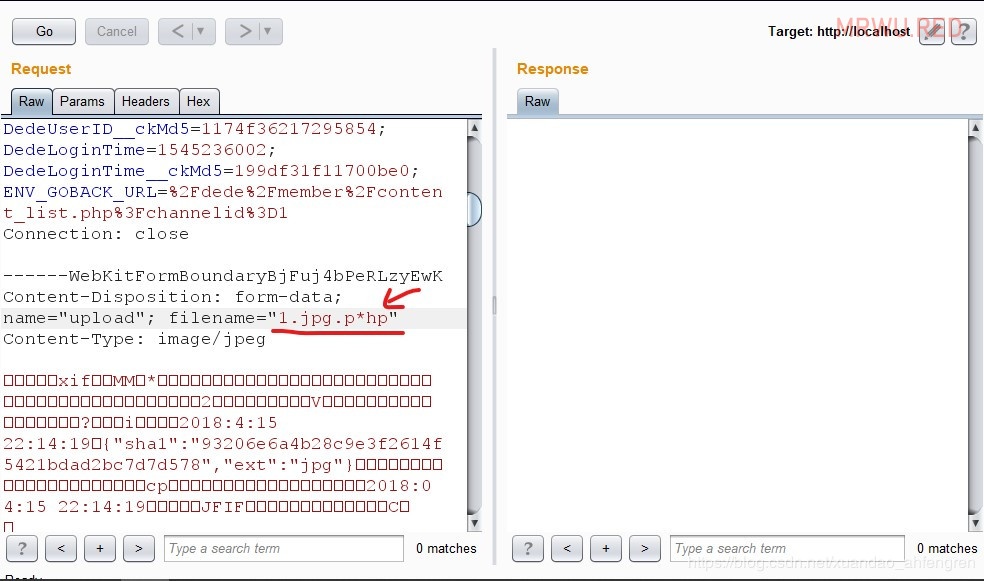

再用burp工具抓包,将

再用burp工具抓包,将1.jpg改为1.jpg.p*hp

然后重新请求发送数据包,成功的getshell了,并返回了木马地址。

然后重新请求发送数据包,成功的getshell了,并返回了木马地址。

用中国菜刀连接看看,成功连接

用中国菜刀连接看看,成功连接

0x03 漏洞分析

0x03 漏洞分析

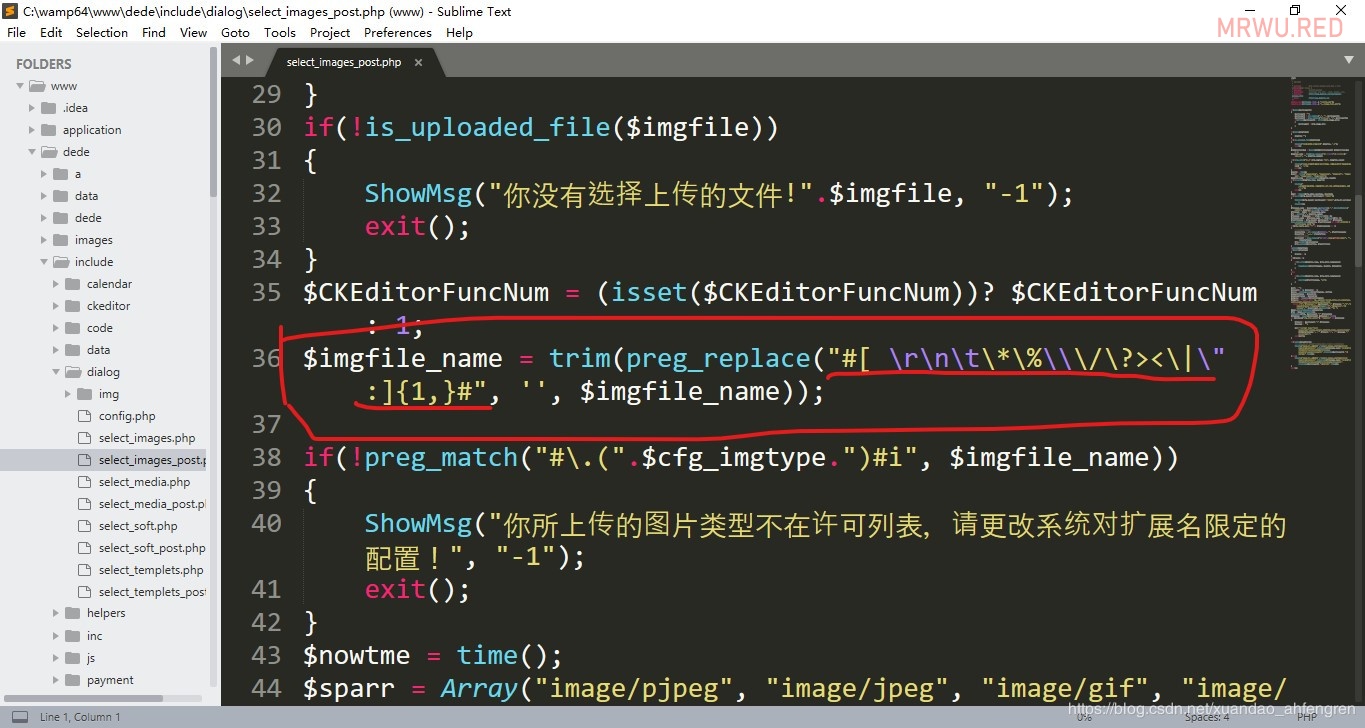

在\include\dialog\select_images_post.php中的36行,过滤了一些看起来不正常(异常)

的字符。

同时,在38行处判断了文件名是否包含了

同时,在38行处判断了文件名是否包含了$cfg_imgtype的字符。

从而可以判断,不仅仅只有

从而可以判断,不仅仅只有*可以绕过,% ?<> :都是可以绕过的。

举例:% ?绕过截图