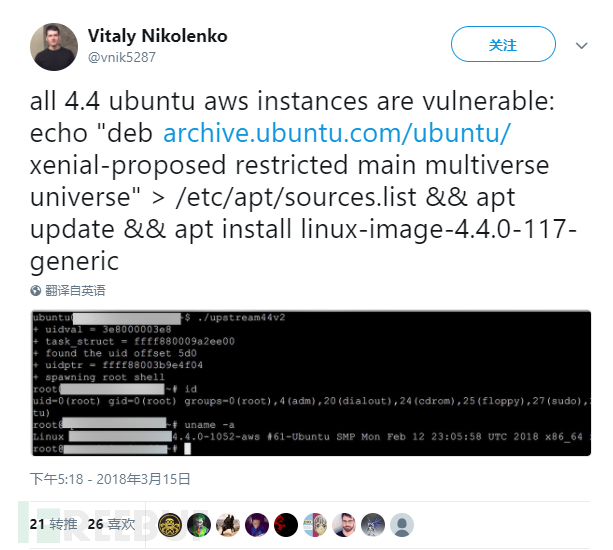

@Vitaly Nikolenko 表示,这个漏洞目前还是 0-day。

@Vitaly Nikolenko 表示,这个漏洞目前还是 0-day。

感兴趣的用户可以 [ GO ] 下载 EXP 的 payload,并参考 @Vitaly Nikolenko 给出的更新版 apt 源、数据以及镜像等内容,进行验证。

感兴趣的用户可以 [ GO ] 下载 EXP 的 payload,并参考 @Vitaly Nikolenko 给出的更新版 apt 源、数据以及镜像等内容,进行验证。

漏洞评分

CVSS3 Base Score 7.8 CVSS3 Base Metrics CVSS:3.0/AV:L/AC:L/PR:L/UI:N/S:U/C:H/I:H/A:H

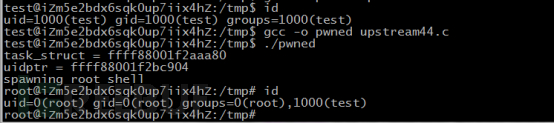

漏洞复现

影响范围

Linux Kernel Version 4.14-4.4 仅影响Ubuntu/Debian发行版本

修复建议

Ubuntu 官方暂时没有给出修复方案,FreeBuf 建议: 1. 通过设置参数”kernel.unprivileged_bpf_disabled = 1 ”限制对bpf(2)调用 ,当服务器重启失效; 2. 升级 Linux Kernel 版本,需重启服务器生效

2. 升级 Linux Kernel 版本,需重启服务器生效

echo "deb http://archive.ubuntu.com/ubuntu/ xenial-proposed restricted main multiverse universe" > /etc/apt/sources.list && apt update && apt install linux-image-4.4.0-117-generic

参考来源

1. http://cyseclabs.com/exploits/upstream44.c 2. https://bugs.chromium.org/p/project-zero/issues/detail?id=1454&desc=3 3. https://access.redhat.com/security/cve/cve-2017-16995